Contamos cómo los phishers están explotando el susto del coronavirus para atacar a las empresas e instalar malware.

Los correos electrónicos que imitan la correspondencia comercial con archivos adjuntos maliciosos no son nada nuevo. Los hemos estado observando en el tráfico basura durante los últimos tres años al menos. Cuanto más precisa sea la falsificación, mayor será la probabilidad de que la víctima no sospeche nada.

Tal phishing es especialmente peligroso para los empleados de compañías que venden productos, porque los correos electrónicos con solicitudes de entrega o pedidos son corrientes. Incluso alguien capacitado para detectar una falsificación a veces puede tener dificultades para determinar si un mensaje es phishing o una orden legítima de un cliente. Por lo tanto, el número de correos electrónicos convincentes pero falsos sigue creciendo. No se encuentran con tanta frecuencia como el spam malicioso tradicional, pero eso se debe a que están diseñados para un propósito específico y se envían a direcciones específicas.

En las últimas semanas, los estafadores han estado explotando el brote de coronavirus para darles a sus misivas credibilidad adicional. Los correos electrónicos a menudo citan problemas de entrega relacionados con virus, lo que lleva al destinatario a preguntarse de qué entrega están hablando. En otros casos, los atacantes usan la pandemia para presionar la necesidad de procesar una solicitud con urgencia porque sus socios habituales no pueden entregar los productos a tiempo. Cualquiera sea el caso, el objetivo es lograr que la víctima abra un archivo adjunto malicioso. Los trucos estándar se usan como pretexto, generalmente implican una solicitud para verificar los detalles de envío, los datos de pago, un pedido o la disponibilidad del producto.

A continuación se presentan algunos ejemplos específicos de este tipo de phishing y los riesgos involucrados.

Entrega tardía

Los estafadores escriben que Covid-19 ha provocado la postergación de la entrega de algo. Adjuntan amablemente la información de entrega actualizada, junto con nuevas instrucciones. En particular, preguntan si el tiempo de entrega es adecuado, lo que hace que el destinatario abra el archivo adjunto, que a primera vista parece una factura en formato PDF.

Pero en lugar de una factura, dentro hay un instalador NSIS que ejecuta un script malicioso. El script inicia un proceso cmd.exe estándar y ejecuta código malicioso a través de él. De esa forma, el código se ejecuta en el contexto de un proceso legítimo, sin pasar por los mecanismos de defensa estándar. El objetivo final es espiar las acciones del usuario. Nuestros productos de seguridad de correo electrónico detectan esta amenaza como Trojan-Spy.Win32.Noon.gen.

Orden de acometida

Los estafadores afirman que debido al brote de coronavirus, sus proveedores chinos no pueden cumplir con sus obligaciones. Suena bastante convincente en las circunstancias actuales. Para evitar decepcionar a sus clientes, supuestamente buscan realizar un pedido urgente de algunos productos (no especificados en la carta) de la compañía donde trabaja el destinatario. ¿Qué negocio puede resistir una oportunidad tan repentina?

Sorpresa, sorpresa, el archivo adjunto no contiene ese orden, pero Backdoor.MSIL.NanoBot.baxo . Cuando se inicia, ejecuta código malicioso dentro del proceso legítimo RegAsm.exe (nuevamente en un intento de eludir los mecanismos de defensa). Esto da como resultado que los atacantes obtengan acceso remoto a la computadora de la víctima.

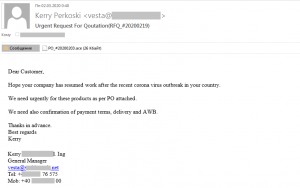

Otro pedido urgente

Esta es una variación de lo anterior. Una vez más, el estafador menciona que un proveedor chino ficticio está teniendo problemas de entrega y pregunta sobre los precios y los términos de entrega de los productos enumerados en un archivo DOC adjunto.

Un archivo DOC se utiliza por un motivo específico. Inside es un exploit dirigido a la vulnerabilidad CVE-2017-11882 en Microsoft Word (nuestras soluciones lo detectan como Exploit.MSOffice.Generic ). Cuando se abre, descarga y ejecuta Backdoor.MSIL.Androm.gen . El objetivo, como todas las puertas traseras, es obtener acceso remoto al sistema infectado.

¡No hay tiempo que perder!

Este esquema está dirigido a empresas que están experimentando interrupciones en el flujo de trabajo debido a la pandemia de coronavirus (un grupo bastante grande y en crecimiento). Los estafadores presionan al receptor para que actúe, mientras expresan la esperanza de que la compañía pueda reanudar el trabajo después de la interrupción del coronavirus.

En lugar de un pedido, el archivo adjunto contiene Trojan.Win32.Vebzenpak.ern . Cuando se inicia, ejecuta código malicioso dentro del proceso legítimo RegAsm.exe. El objetivo es nuevamente proporcionar a los atacantes acceso remoto a la máquina comprometida.

Cómo protegerse contra archivos adjuntos de correo electrónico malicioso

Para evitar que los delincuentes cibernéticos te resbalen un troyano o una puerta trasera en forma de archivo adjunto, sigue estos consejos:

• Examine cuidadosamente las extensiones de los archivos adjuntos. Si es un ejecutable, las posibilidades de que no sea seguro son cercanas al 100%.

• Compruebe si la empresa emisora existe realmente. En estos días, incluso las empresas más pequeñas tienen una presencia en línea (por ejemplo, cuentas de redes sociales). Si no encuentras nada, no hagas nada; De cualquier manera, probablemente no valga la pena hacer negocios con una empresa así.

• Compruebe si los detalles en el campo del remitente y la firma automática coinciden. Por extraño que parezca, los estafadores a menudo pasan por alto este detalle.

• Recuerde que los ciberdelincuentes pueden obtener información sobre su “empresa” de fuentes abiertas. Entonces, si tiene dudas, aunque el correo electrónico parece contener información de buena fe, comuníquese con la empresa para confirmar que le enviaron el mensaje.

• Lo más importante, asegúrese de que su empresa utilice una solución de seguridad confiable tanto en las estaciones de trabajo como en el nivel del servidor de correo . Y asegúrese de que se actualiza regularmente y utiliza bases de datos actualizadas. De lo contrario, puede ser difícil determinar si un archivo adjunto de correo electrónico es perjudicial, especialmente con respecto a los documentos de Office.